Innehåll

I den här artikeln: Använda Zenmap Använda CommandSiteRefference

Är du lite orolig för att ditt nätverk eller ditt företags nätverk har säkerhetshål? Ett nätverk är säkert från det ögonblicket att ingen kan komma in utan att ha blivit inbjuden. Detta är en av de grundläggande aspekterna av nätverkssäkerhet. För att se till att det finns ett gratis verktyg: Nmap (för "Network Mapper"). Det här verktyget granskar och din hårdvara och din anslutning för att upptäcka vad som är fel. Således gör det en granskning av de portar som används eller inte, det testar brandväggarna etc. Nätverkssäkerhetsspecialister använder detta verktyg dagligen, men du kan göra detsamma genom att följa våra rekommendationer som börjar direkt i steg 1.

stadier

Metod 1 Använda Zenmap

-

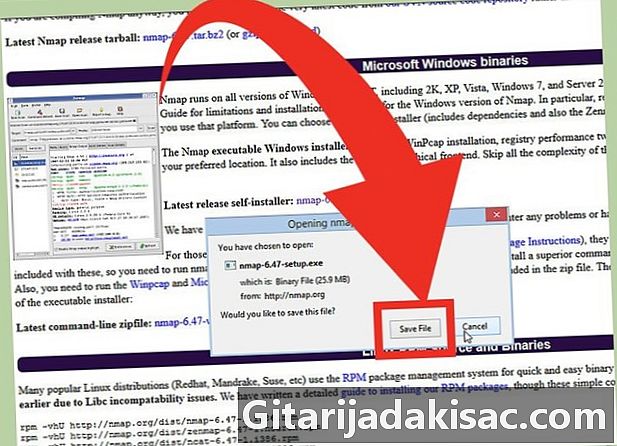

Ladda ner Nmap-installationsprogrammet. Det finns gratis på utvecklarens webbplats. Det är alltid bättre att leta efter ett program på utvecklarens webbplats, så vi undviker många obehagliga överraskningar, till exempel virus. Genom att ladda ner Nmap-installationsprogrammet laddar du också Zenmap, Nmaps grafiska gränssnitt, bekvämare för dem med dåligt kontrollkommando.- Zenmap är tillgängligt för Windows, Linux och Mac OS X. På Nmap-webbplatsen hittar du alla filer för vart och ett av dessa operativsystem.

-

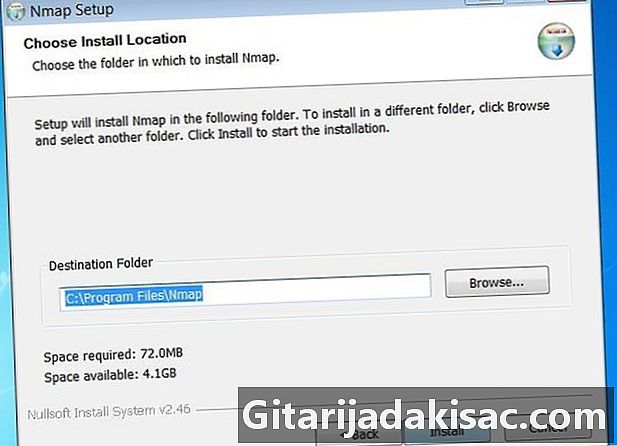

Installera Nmap. Kör installationsprogrammet när det har laddats. Du blir ombedd att välja de komponenter du vill installera. Om du vill dra nytta av Nmap-relevansen, rekommenderar vi att du avmarkerar ingen. Var utan rädsla! Nmap kommer inte att installera några adware eller spyware. -

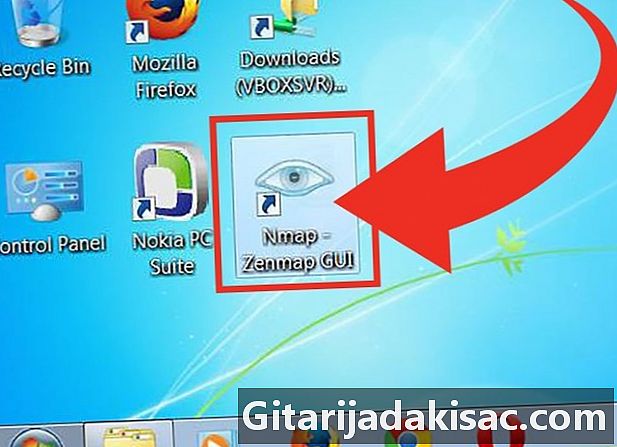

Kör det grafiska gränssnittet "Nmap - Zenmap". Om du inte har berört standardinställningarna bör du se en ikon på skrivbordet. Se annars i menyn start. Att bara öppna Zenmap räcker för att starta programmet. -

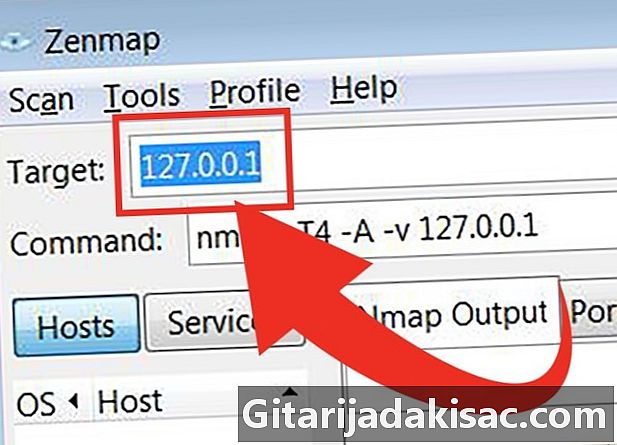

Ange målet som fungerar som stöd för skanningen. Med Zenmap kan du enkelt starta en skanning. Det första steget är att välja ett mål, det vill säga en internetadress. Du kan ange ett domännamn (t.ex. exempel.com), en IP-adress (t.ex. 127.0.0.1), en nätverksadress (t.ex. 192.168.1.0/24) eller vilken kombination som helst från dessa adresser .- Beroende på valt mål och intensitet kan din Nmap-skanning orsaka en reaktion från din Internetleverantör (Internet Service Provider) eftersom du kommer in i farligt vatten. Innan någon skanning ska du kontrollera att det du gör inte är olagligt och inte bryter mot villkoren för din Internetleverantör. Detta gäller endast när ditt mål är en adress som inte tillhör dig.

-

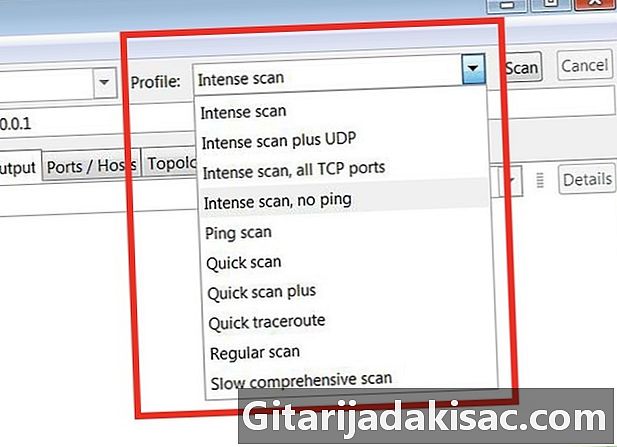

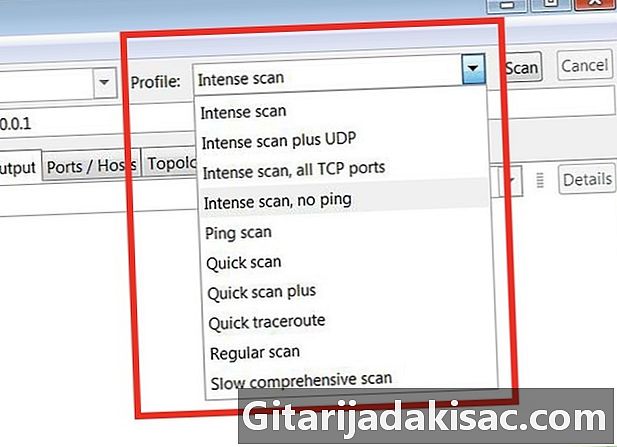

Välj en Daudit-profil. Med profil menar vi fördefinierade revisioner som uppfyller förväntningarna på det största antalet. Således bryr vi oss inte om en komplex och lång parameterinställning i kommandotolken. Välj den profil som passar dina behov:- Intensiv skanning ("Intensiv granskning") - Detta är en fullständig granskning som granskar operativsystemet, dess version, sökvägen ("traceroute") som lånats av ett datapaket, en skriptscanning. Datasändning är intensiv, begränsande aggressiv, och detta under en lång tidsperiod. Denna undersökning betraktas som mycket påträngande (möjlig reaktion från ISP eller målet).

- Ping scan ("Ping revision") - denna specifikation gör det möjligt att avgöra om värdarna är online och att mäta flödet av förfluten data. Det skannar inte någon av portarna.

- Snabbskanning - Detta är en inställning för att snabbt, via massiva paketförsändelser över en tidsperiod, analysera de enda utvalda portarna.

- Regelbunden skanning ("Klassisk granskning") - Det här är den grundläggande inställningen. Det kommer helt enkelt att returnera pingen (i millisekunder) och rapportera de öppna portarna för målet.

-

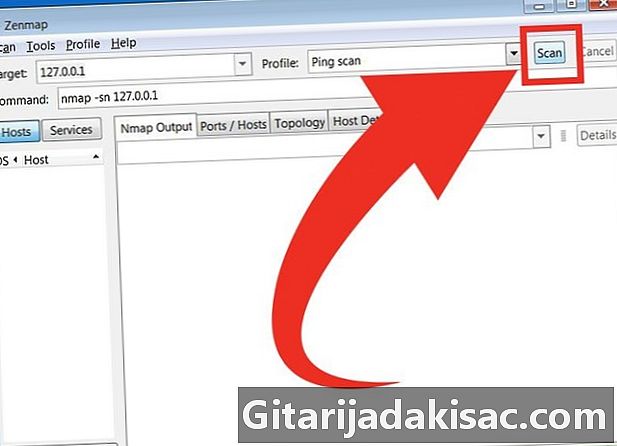

Klicka på Scan för att starta tentamen. Resultaten visas under fliken Nmap-utgång. Studiens varaktighet varierar beroende på den valda profilen, målets geografiska avstånd och nätverkets struktur. -

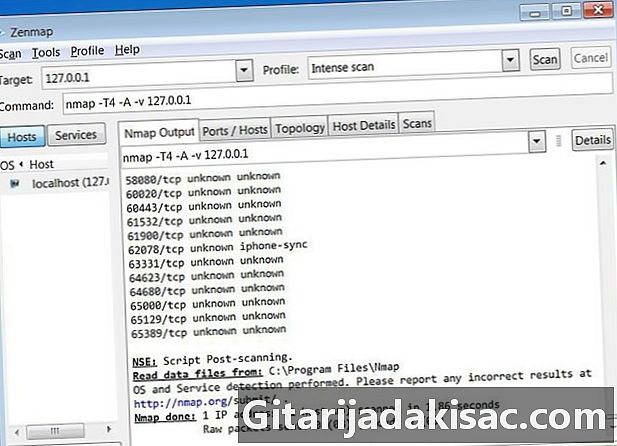

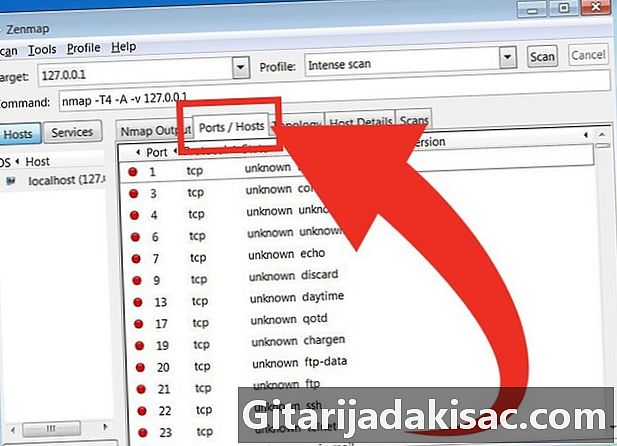

Läs resultaten. När granskningen är klar ser du Nmap gjort (Nmap klar) längst ner på sidan länkad till fliken Nmap-utgång. Dina resultat visas, beroende på den begärda granskningen. Där visas absolut allt resultat, utan åtskillnad. Om du vill ha resultat med rubriker måste du använda de andra flikarna, bland vilka:- Hamnar / värdar (PortsHôtes) - Under den här fliken hittar du information som härrör från granskningen av portarna och relaterade tjänster.

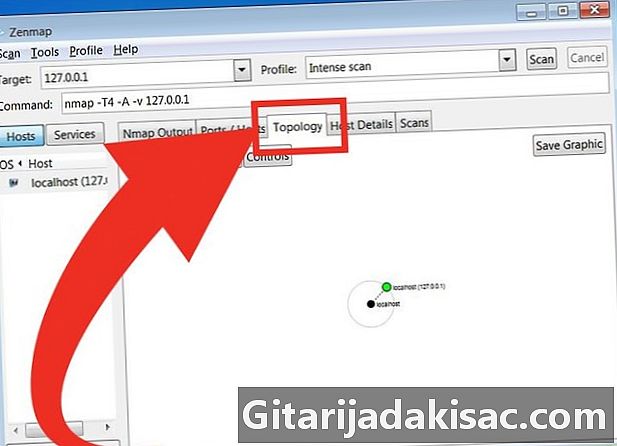

- Topologi (Nätverkstopologi) - Den här fliken visar grafen för "sökvägen" som tagits under testet. Du kommer då att kunna se noderna på vägen för att nå målet.

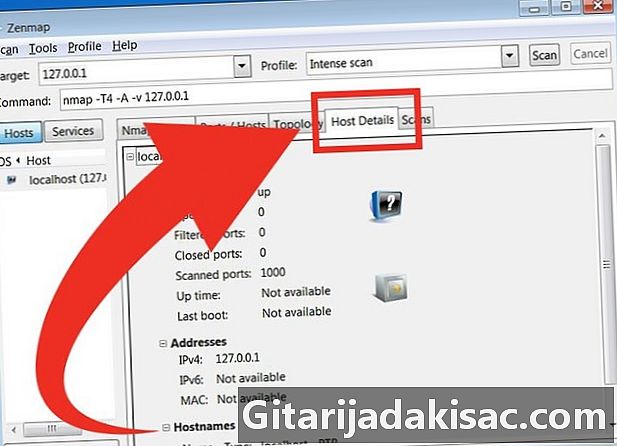

- Värdinformation (Frukost / detaljer) - Den här fliken låter dig veta allt om målet, antalet portar, IP-adresser, domännamn, operativsystem ...

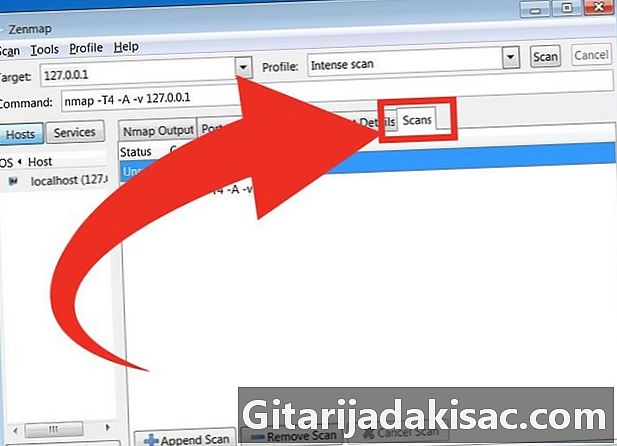

- skanningar - På den här fliken kan du läsa alla kommandon som du skrev under tidigare examina. Således kan du snabbt starta om ett nytt test genom att ändra inställningarna i enlighet därmed.

- Hamnar / värdar (PortsHôtes) - Under den här fliken hittar du information som härrör från granskningen av portarna och relaterade tjänster.

Metod 2 Använd kommandotolken

- Installera Nmap. Innan du använder Nmap måste du installera det för att starta det från kommandoraden i ditt operativsystem. Nmap tar lite plats på hårddisken och den är gratis (att laddas på utvecklarens webbplats). Här är instruktionerna enligt ditt operativsystem:

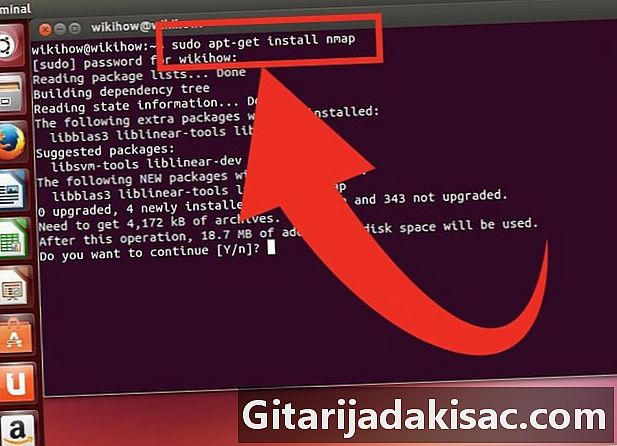

- Linux - Ladda ner Nmap från ett APT-arkiv och installera det. Nmap är tillgängligt på de flesta stora Linux-lagrar. För att göra detta anger du kommandot som motsvarar din distribution:

- för Red Hat, Fedora, SUSE

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm(32 bitar) ELLERrpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm(64 bitar) - för Debian, Ubuntu

sudo apt-get install nmap

- för Red Hat, Fedora, SUSE

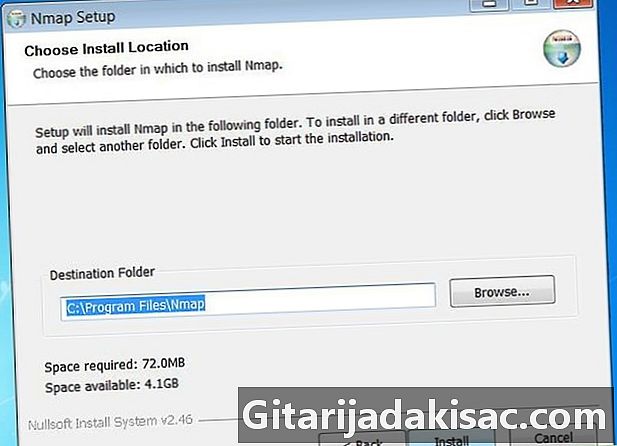

- Windows - Ladda ner Nmap-installationsprogrammet. Det är gratis på utvecklarens webbplats. Det är alltid bättre att leta efter ett program på utvecklarens webbplats, så vi undviker många obehagliga överraskningar, till exempel virus. Installatören låter dig snabbt installera Nmaps kommandoverktyg online utan att oroa dig för att dekomprimera rätt mapp.

- Om du inte vill ha Zenmap GUI, avmarkera bara en ruta under installationen.

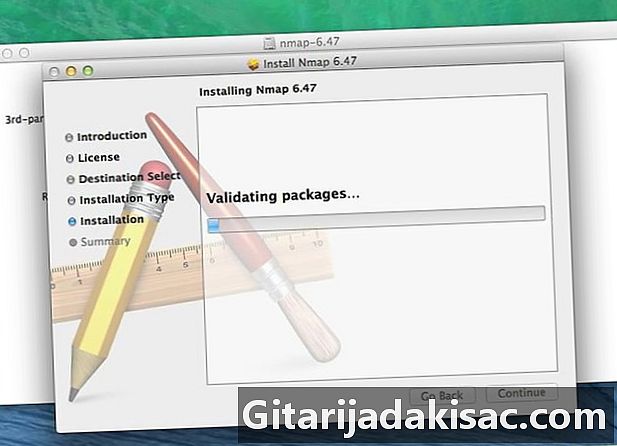

- Mac OS X - Ladda ner Nmap-diskbilden. Det är gratis på utvecklarens webbplats. Det är alltid bättre att leta efter ett program på utvecklarens webbplats, så vi undviker många obehagliga överraskningar, till exempel virus. Använd det inbyggda installationsprogrammet för att installera Nmap rent och enkelt. Nmap körs bara på OS X 10.6 eller senare.

- Linux - Ladda ner Nmap från ett APT-arkiv och installera det. Nmap är tillgängligt på de flesta stora Linux-lagrar. För att göra detta anger du kommandot som motsvarar din distribution:

- Öppna din kommandotolk. Nmap-kommandona skrivs i kommandotolken, och resultaten visas när du går. Laudit kan modifieras via variabler. Du kan köra en granskning från valfri katalog.

- Linux - Öppna terminalen om du använder ett GUI för Linux-distribution. Terminalplatsen varierar efter distribution.

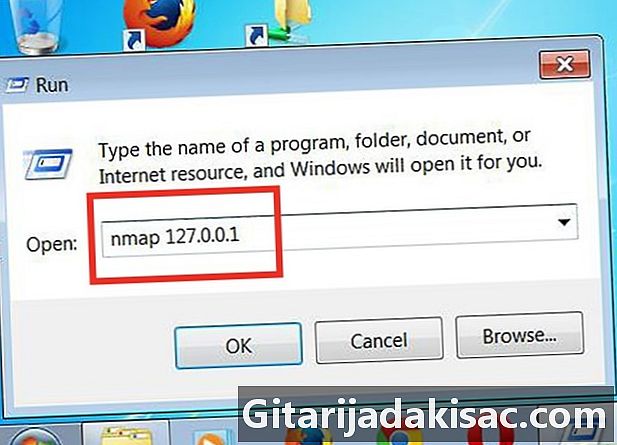

- Windows - Åtkomst görs genom att samtidigt trycka på knappen Windows och beröringen R, sedan skriver du cmd i fältet utföra. I Windows 8 måste du samtidigt trycka på knappen Windows och beröringen X, välj sedan Kommandotolken i menyn. Du kan köra en Nmap-granskning från valfri katalog.

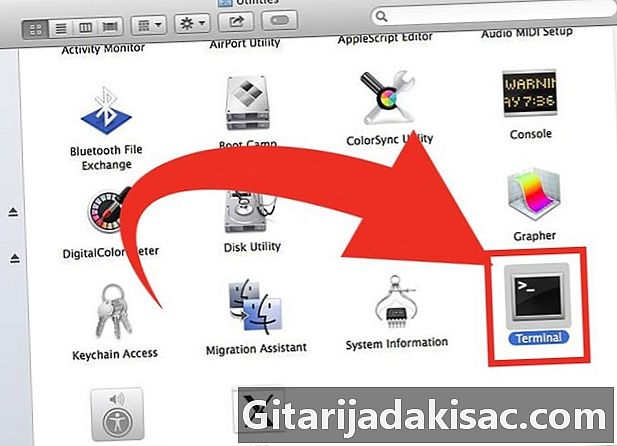

- Mac OS X - Öppen användare terminal finns i undermappen verktyg av filen tillämpningar.

- Linux - Öppna terminalen om du använder ett GUI för Linux-distribution. Terminalplatsen varierar efter distribution.

-

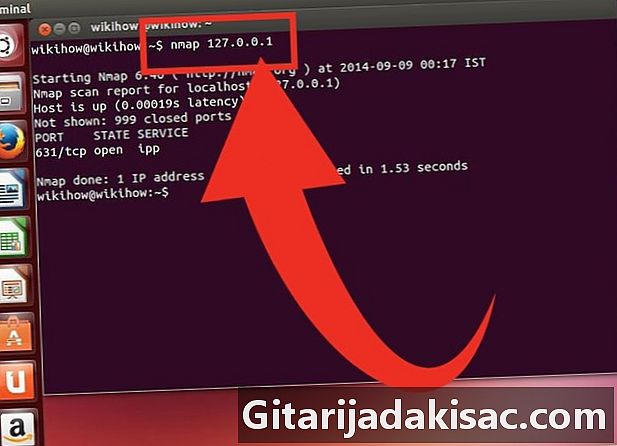

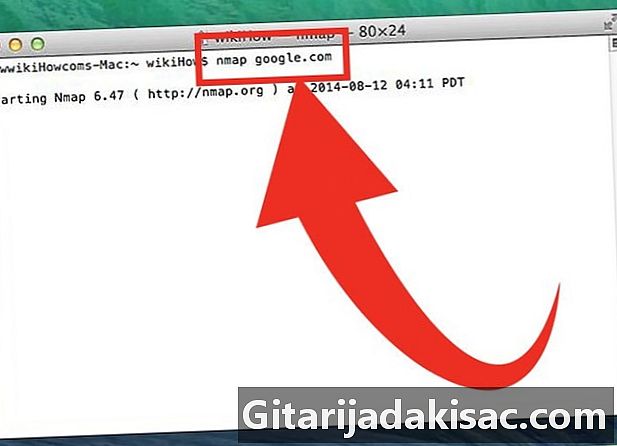

Kör en granskning av portarna på ditt mål. Om du vill starta en klassisk revision skriver dunmap. Du pingar målet och testar dess portar. Denna typ av revision upptäcks mycket snabbt. Rapporten visas på skärmen. Du måste spela med bläddringsfältet (höger) för att se allt.- Beroende på det valda målet och undersökningens intensitet (mängd paket som skickas per millisekund) kan din Nmap-granskning mycket väl orsaka en reaktion från din Internetleverantör (Internet Access Provider) när du kommer in där i farliga vatten. Innan någon skanning ska du kontrollera att det du gör inte är olagligt och inte bryter mot villkoren för din Internetleverantör. Detta gäller endast när ditt mål är en adress som inte tillhör dig.

-

Ändra din ursprungliga revision. Det finns variabler som kan skrivas i kommandotolken för att ändra studentens parametrar. Du kommer att ha antingen mer information eller mindre. Ändring av variabler förändrar studentens intrångsnivå. Du kan skriva flera variabler efter varandra så länge du separerar dem med ett mellanslag. De placeras före målet på följande sätt:nmap.- -SS - Detta är inställningen för en SYN-tentamen (halvöppen). Det är mindre påträngande (och därför mindre upptäckt!) Än en klassisk revision, men det tar längre tid. Idag kan många brandväggar upptäcka typundersökningar -SS.

- -sn - Det här är inställningen för en ping. Laudit-portarna är inaktiverade och du vet om din värd är online eller inte.

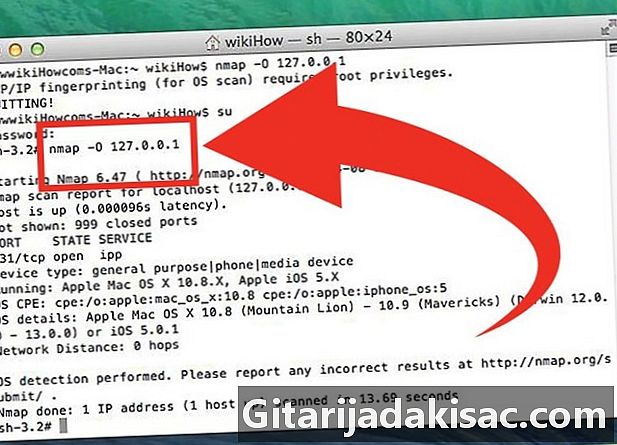

- -O - Det här är inställningen för att bestämma operativsystemet. Således kommer du att känna till operativsystemet för ditt mål.

- -A - Denna variabel utlöser några av de vanligaste granskningarna: upptäckt av operativsystem, version av operativsystemversion, skriptscanning och lånad sökväg.

- -F - Med denna variabel är du i "snabbt" -läge, antalet begärda portar minskas.

- -v - Denna variabel låter dig ha mer information och därmed kunna göra en mer ingående analys.

-

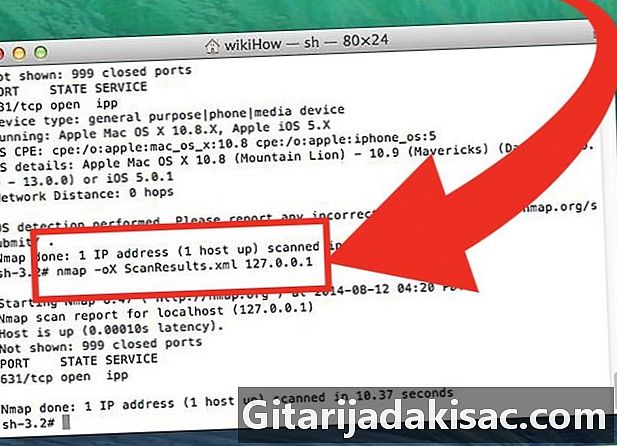

Redigera din rapport som en XML-fil. Resultaten kan redigeras som en XML-fil som kan läsas av valfri webbläsare. För detta är det nödvändigt att använda variabeln under parameterinställningen -OX, och om du vill namnge det direkt, använd följande kommando:nmap -oX Scan Results.xml.- Denna XML-fil kan sparas vart du vill och var du än är.